Zero Trust si basa sul principio "Never Trust – Always Verify" ed è al centro della strategia di sicurezza di MTF. Grazie alla continua rivalutazione della fiducia e alla combinazione di diverse soluzioni di sicurezza, MTF riduce i rischi e protegge le aziende in modo completo con un'architettura Zero-Trust completamente integrata.

Minimizzare la fiducia, massimizzare la sicurezza

Cosa ti aspetta

- Protezione più forte contro gli attacchi informatici grazie a misure di sicurezza multilivello

- Un sistema tecnicamente allineato agli standard di sicurezza più recenti

- Equilibrio tra facilità d'uso, sicurezza IT e costi

- Misure di sicurezza tecniche per garantire la conformità alle normative

- Flessibilità e scalabilità per aziende di ogni dimensione

Sicurezza granulare in tutte le aree

Lasciate alle spalle il tradizionale principio del fossato e proteggere le vostre informazioni con l'architettura Zero Trust. MTF adotta il Zero Trust come fondamento della sua strategia di sicurezza. Questo approccio non fa alcuna distinzione tra rischi interni ed esterni. Ogni movimento sulla rete viene verificato. Un'autenticazione chiara è richiesta per tutti gli utenti, sia all'interno che all'esterno della rete aziendale. In questo modo, garantiamo che i vostri dati e le vostre applicazioni siano sempre protetti in modo ottimale.

Come Zero Trust rivoluziona la vostra cybersicurezza

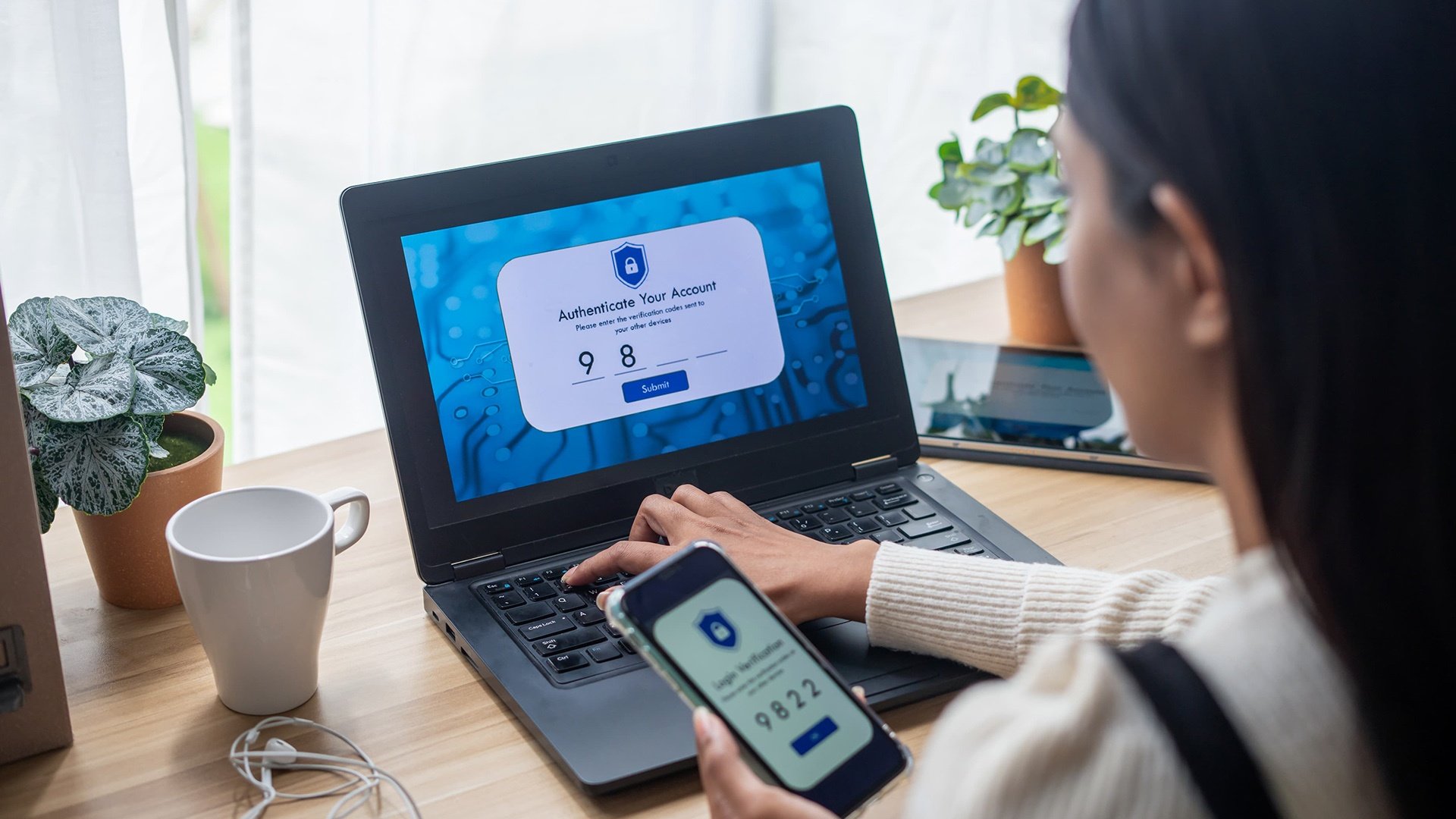

MTF vi allontana dal modello obsoleto del fossato per adottare il moderno concetto di Zero Trust. Grazie all’impiego di tecnologie avanzate come la microsegmentazione e l’autenticazione multifattoriale (MFA), offriamo una strategia Zero Trust che protegge completamente la vostra azienda. Scoprite come Zero Trust ridefinisce la sicurezza in aree come Identità, Endpoint, Dati, App, Infrastruttura (Cloud, Server) e Rete, garantendo una protezione robusta contro le minacce informatiche.

Modello del Fossato

Il modello del fossato protegge le reti con una forte difesa esterna (ad esempio, i firewall), dove tutti gli utenti e dispositivi all'interno del perimetro di difesa sono considerati affidabili. Tuttavia, è vulnerabile agli attacchi che penetrano la difesa esterna.

Modello Zero-Trust

Il modello Zero-Trust non si fida di nessuno e verifica tutto. Ogni utente e dispositivo deve autenticarsi continuamente, indipendentemente dal fatto che si trovino all'interno o all'esterno della rete. Ciò fornisce una protezione maggiore contro le minacce moderne.

I nostri servizi per te

IDENTITÀ

Implementazione dell'autenticazione a più fattori (MFA) per la verifica dell'identità

Introduzione dell'autenticazione senza password per un accesso sicuro senza la necessità di inserire una password

Protezione dell'identità per impedire l'accesso non autorizzato

PUNTI FINALE/CLIENTI

Implementazione del Mobile Device Management (MDM) per gestire e proteggere i dispositivi mobili

Introduzione di XDR/MDR per una rilevazione avanzata delle minacce e una maggiore reattività

Rafforzamento della sicurezza tramite il rafforzamento dei dispositivi finali

CLOUD / SERVER

Patch regolari per correggere le vulnerabilità di sicurezza

Introduzione della gestione delle vulnerabilità per identificare ed eliminare le debolezze

Utilizzo di XDR/MDR per una rilevazione e risposta completa alle minacce

Rafforzamento della sicurezza tramite l'indurimento dell'infrastruttura dei server

RETE

Implementazione di SASE per un'architettura di rete sicura basata sul cloud

Introduzione dei NextGen Firewalls per una difesa avanzata dalle minacce e la sicurezza della rete

Ottimizzazione di WLAN/Switching per migliorare l'efficienza e la sicurezza della rete

Utilizzo di Reverse Proxy/Deep Inspection per il controllo e l'analisi del traffico

DATI/APPLICAZIONI

Gestione delle autorizzazioni per un accesso controllato a dati e applicazioni

Classificazione dei dati per identificare e prioritizzare le misure di sicurezza

Implementazione del backup/archiviazione per un salvataggio affidabile dei dati e la conservazione a lungo termine